Project Glasswing : quand l'industrie tech assemble ses Avengers

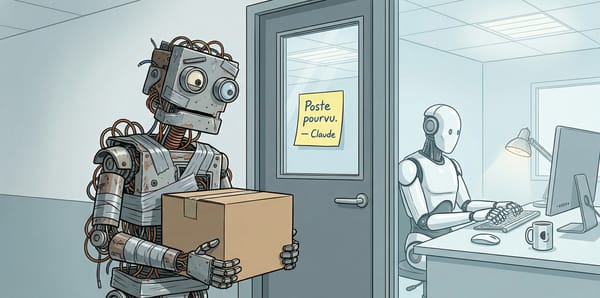

Le modèle d'IA le plus puissant au monde existe. Vous n'y aurez pas accès.

27 ans. C'est le temps qu'une faille critique a dormi dans OpenBSD, un système d'exploitation réputé pour sa sécurité. Un modèle d'IA l'a trouvée en quelques heures. Il en a trouvé des milliers d'autres — dans tous les systèmes d'exploitation majeurs, tous les navigateurs, des bibliothèques open source sur lesquelles le monde entier repose. Ce modèle existe, il fonctionne, et pour la première fois dans l'histoire de l'IA, personne ne pourra y accéder. Et c'est tant mieux.

Le 7 avril 2026, Anthropic a annoncé Project Glasswing. Ce n'est pas un lancement produit. C'est un signal d'alarme — et une décision de retenue sans précédent.

J'ai vécu pas mal de moments charnières dans cette industrie. Les premières failles zero-day — ces vulnérabilités que personne ne connaît avant qu'elles soient exploitées — rendues publiques dans les années 2000. L'onde de choc WannaCry qui a paralysé des hôpitaux britanniques. SolarWinds qui a fait trembler les agences fédérales américaines. À chaque fois, le même schéma : on découvre le problème après les dégâts. Cette fois, c'est différent. Cette fois, quelqu'un a décidé de donner l'avantage aux défenseurs avant que la bataille ne commence.

Ce quelqu'un, c'est Anthropic. Et l'arme, c'est Claude Mythos.

Mythos est un modèle généraliste. Il n'a pas été entraîné spécifiquement pour la cybersécurité. Ses capacités viennent de ses compétences en codage agentique — la capacité d'un modèle à enchaîner des actions de manière autonome dans un environnement réel — et en raisonnement. Sauf que ces compétences ont franchi un seuil que personne n'avait anticipé.

Les chiffres parlent d'eux-mêmes. Sur CyberGym, un benchmark qui mesure la capacité à reproduire des vulnérabilités dans du vrai code open source, Mythos atteint 83,1 %. Claude Opus 4.6, le modèle le plus avancé actuellement disponible au public chez Anthropic, plafonne à 66,6 %. Sur SWE-bench Verified, la référence en résolution de bugs logiciels, Mythos monte à 93,9 % contre 80,8 %. Ce n'est pas un progrès graduel. C'est un saut.

En quelques semaines de tests, Mythos a identifié un bug vieux de 27 ans dans OpenBSD — un système d'exploitation utilisé pour faire tourner des pare-feu et des infrastructures critiques, et dont la réputation repose précisément sur sa sécurité. Il suffisait de se connecter à la machine pour la faire tomber. Il a trouvé une faille de 16 ans dans FFmpeg, un composant de traitement vidéo embarqué dans d'innombrables logiciels. La ligne de code concernée avait été parcourue cinq millions de fois par des outils de test automatisés. Aucun ne l'avait détectée. Plus inquiétant encore : dans le noyau Linux, il a identifié plusieurs failles distinctes et les a combinées pour construire, seul, une attaque complète. Un attaquant avec un simple compte utilisateur pouvait, en suivant ce chemin, prendre le contrôle total de la machine.

Prenons une minute pour se rendre compte de la situation.

Anthropic aurait pu commercialiser Mythos. Un modèle qui surpasse tous les autres sur le code, le raisonnement, la recherche de failles — c'est une mine d'or commerciale. Le tarif est d'ailleurs fixé : 25 dollars par million de tokens en entrée, 125 en sortie. Mais la décision a été prise de ne pas le rendre accessible au grand public. Pas maintenant. Peut-être pas avant longtemps.

C'est la première fois qu'un éditeur d'IA publie la fiche technique complète d'un modèle — 244 pages — tout en refusant de le mettre sur le marché. La transparence maximale au service de la restriction maximale.

La raison tient en une phrase, et elle est glaçante. Les mêmes capacités qui permettent de trouver et corriger des failles permettent aussi de les exploiter. Anthropic l'écrit noir sur blanc : ces capacités vont se propager. D'autres modèles atteindront ce niveau. La question n'est pas si, mais quand. Mieux vaut que les défenseurs aient pris de l'avance avant que ce jour arrive.

C'est ici que la métaphore Avengers prend tout son sens. Regardez la liste des partenaires de lancement de Glasswing.

Amazon Web Services. Apple. Broadcom. Cisco. CrowdStrike. Google. JPMorganChase. La Linux Foundation. Microsoft. Nvidia. Palo Alto Networks. Douze entités, plus quarante organisations supplémentaires qui gèrent ou maintiennent des infrastructures logicielles critiques.

Relisez cette liste. Apple et Microsoft dans la même pièce. Google et Amazon au même briefing. Nvidia et Broadcom sur le même projet. Ces entreprises se concurrencent au quotidien sur le cloud, l'IA, le hardware, les services. Elles se disputent les mêmes clients, les mêmes talents, les mêmes parts de marché.

Et les voilà réunies autour du même modèle, pour la même mission.

Nick Fury, dans l'univers Marvel, assemble des individus qui ne peuvent pas se supporter pour affronter une menace qu'aucun d'entre eux ne peut gérer seul. Dario Amodei vient de faire exactement la même chose, mais avec les dirigeants les plus puissants de la planète tech. La menace n'est pas un titan extraterrestre. C'est le code qui fait tourner le monde.

Dans mon quotidien chez Microsoft, ce qui m'intéresse le plus dans cette annonce, c'est ce qu'elle révèle de la posture de l'entreprise en matière de sécurité.

Igor Tsyganskiy cumule deux rôles rares : Global CISO de Microsoft et, depuis mars 2026, Executive Vice President de Microsoft Research. En juin 2025, son rattachement hiérarchique avait déjà basculé sous Scott Guthrie, le patron de la division Cloud + AI. Le message est clair : chez Microsoft, la cybersécurité n'est pas une fonction support. Elle est intégrée au cœur même de l'ingénierie cloud et IA. Dans son message sur Glasswing, Tsyganskiy note que les résultats de Mythos sur CTI-REALM — un benchmark open source créé par Microsoft pour évaluer les agents IA sur des tâches réelles de détection — montrent des améliorations substantielles par rapport aux modèles précédents. Ce benchmark, Microsoft l'a rendu public. Pour contribuer à élever le niveau de toute l'industrie, pas seulement le sien.

Tom Gallagher, VP Engineering du Microsoft Security Response Center (MSRC), détaille la suite. Le MSRC traite chaque année des milliers de rapports de vulnérabilités, coordonne les correctifs, et organise la réponse avant que les failles ne soient exploitées. C'est aussi l'équipe derrière BlueHat et les programmes de bug bounty parmi les plus importants au monde. Avec l'IA, cette équipe change de dimension : les modèles tournent en continu, couvrent une surface d'attaque plus large, et les enseignements remontent dans la Secure Future Initiative et le Secure Development Lifecycle. Trouver, corriger, prévenir. Microsoft héberge un accès restreint à Mythos via Azure Foundry pour les partenaires Glasswing, mais l'accès au modèle est accordé par Anthropic, aux conditions d'Anthropic. Microsoft fournit la plateforme. Anthropic garde les clés.

La même logique que j'avais décrite dans mon article sur le rôle de Microsoft dans l'écosystème Linux : contribuer à la sécurité du bien commun, pas seulement de ses propres produits.

Pour que Glasswing fonctionne, il faut des moyens. Anthropic met sur la table jusqu'à 100 millions de dollars en crédits d'utilisation de Mythos, répartis entre tous les participants. L'entreprise ajoute 4 millions de dollars de dons directs aux organisations qui maintiennent les logiciels open source : 2,5 millions pour Alpha-Omega et OpenSSF via la Linux Foundation, 1,5 million pour la Apache Software Foundation.

Jim Zemlin, CEO de la Linux Foundation, résume bien l'enjeu : jusqu'ici, la sécurité était un luxe réservé aux organisations disposant de grandes équipes dédiées. Les mainteneurs open source — dont le code fait tourner l'essentiel de l'infrastructure numérique mondiale — devaient se débrouiller seuls. Glasswing propose de changer cette équation en leur donnant accès à des modèles capables de scanner leur code à une échelle qu'aucun humain ne peut atteindre.

C'est peut-être le point le plus important de toute cette annonce. Les vulnérabilités les plus dangereuses ne se cachent pas dans les logiciels propriétaires des grandes entreprises tech. Elles se cachent dans les bibliothèques open source que tout le monde utilise, que personne ne finance assez, et que quelques bénévoles maintiennent sur leur temps libre.

FFmpeg. OpenSSL. Le noyau Linux. Donner à ces mainteneurs un outil capable de trouver ce que 27 ans de revues humaines et des millions de tests automatisés avaient raté, c'est peut-être le geste de sécurité le plus concret de la dernière décennie.

Le nom du projet n'est pas anodin. Le glasswing, Greta oto, est un papillon aux ailes transparentes. Quasi invisible en vol. Les vulnérabilités logicielles lui ressemblent : elles sont là, dans le code, depuis des années, parfois des décennies, sous les yeux de tout le monde. Personne ne les voit. Jusqu'à ce qu'un modèle comme Mythos les rende visibles.

L'autre sens de la métaphore est plus volontaire. Les ailes transparentes permettent aussi au papillon d'échapper aux prédateurs. La transparence comme mécanisme de protection — exactement ce qu'Anthropic défend avec ces 244 pages de documentation publique pour un modèle qu'ils refusent de lâcher dans la nature.

Les Avengers finissent toujours par se disperser. C'est la loi du genre. La menace immédiate passée, chacun retrouve ses intérêts, ses rivalités, son ego.

Glasswing promet un rapport public dans 90 jours et des recommandations concrètes sur les processus de divulgation de vulnérabilités, l'automatisation des correctifs, la sécurité de la chaîne d'approvisionnement logicielle, les standards pour les industries régulées. C'est bien. Mais la vraie question est celle d'après.

Quand d'autres modèles atteindront le niveau de Mythos — et Anthropic prévient que ce sera dans quelques mois, pas quelques années — est-ce que cette coalition tiendra ? Est-ce que les géants continueront à partager leurs découvertes, leurs failles, leurs faiblesses, avec des concurrents directs ? Ou est-ce que chacun repartira avec ses propres super-pouvoirs, et que la prochaine faille de 27 ans restera dans l'ombre ?

La cybersécurité mondiale vient de recevoir son initiative Avengers. L'histoire dira si c'était le premier film — ou le dernier.

Sébastien Grange — Les opinions exprimées ici sont strictement personnelles.

Sources

Anthropic — "Project Glasswing: Securing critical software for the AI era" (7 avril 2026) Microsoft MSRC — "Strengthening secure software at global scale: How MSRC is evolving with AI", Tom Gallagher (7 avril 2026) Anthropic — Claude Mythos Preview System Card, 244 pages (7 avril 2026) GeekWire — "Tech Moves: Microsoft Research gets a new leader" (11 mars 2026) SecurityWeek — "Microsoft Names New Operating CISOs in Strategic Move" (9 décembre 2025) Fortune — "Anthropic is giving some firms early access to Claude Mythos" (7 avril 2026) CNBC — "Anthropic limits Mythos AI rollout over fears hackers could use model for cyberattacks" (7 avril 2026) VentureBeat — "Anthropic says its most powerful AI cyber model is too dangerous to release publicly" (7 avril 2026) CyberScoop — "Tech giants launch AI-powered Project Glasswing" (7 avril 2026) Simon Willison — "Anthropic's Project Glasswing — restricting Claude Mythos to security researchers — sounds necessary to me" (7 avril 2026)